バリューサーバーに乗り換えた途端クラッキング被害に遭って改竄されたと言うお話・・・

あけましておめでとうございます。

・・・と言ってももう1月の最終日ですね。

久しぶりに書いていますがサーバ自体は常日頃から細々と弄ってまして、このブログは12月にcoreblog.jpから同じくデジロック社のバリューサーバーに乗り換えました。

流石にちょっとcoreblog.jpは重く感じてきたのと、ちょうどバリューサーバーの初期費用無料キャンペーンやってたのでどんなもんかな?と。

同じ系列なのでblogの引っ越しも簡単に終わって、今までと比べ物にならないほど軽くなったしマルチドメインだしSSHでコンソールにも入れるのでいいコトずくめ!

と思いながら使って1ヶ月経ったある日、事件は起きました。

2014/1/19 18:30 異変に気付く

夕食の前に同じサーバで運用している勉強用ドメインをiPhoneから開いてみると、異変が。

いつものトップページが開くはずが、謎の文字列が表示されています。

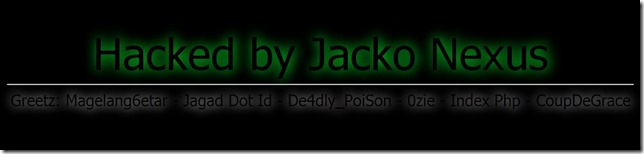

「Hacked by Jacko Nexus」

は・・・は・・・ハックぅ!?

ちょ!ちょ!ご飯どころじゃねぇ!

と家族には先に食べて頂き、自分はPCの前へ。

2014/1/19 19:00 クラッキング被害を認識する

まずはFTPで自分のアカウントに接続してみました。

すると、全ディレクトリの「index」文字列を含むファイルが書き換わってしまっています。

最初はWordPressがやられたのかとも思いましたが、よくよく見るとスタティックなhtmlで構築したサイトまで全て書き換わっています。

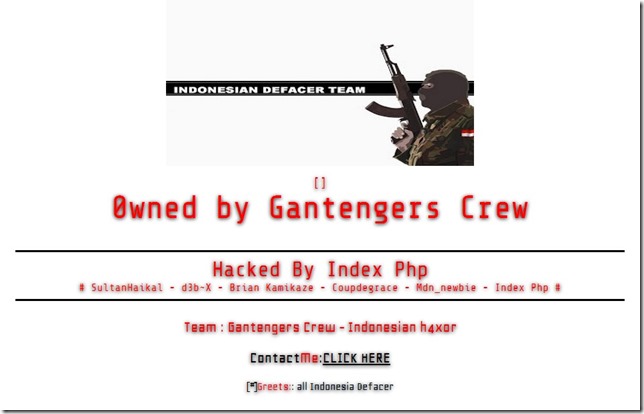

次に、バリューサーバーの中でも同一サーバを使っているウェブサイトにアクセスしてみました。

自分は「http://www.aguse.jp/」と言う調査ツールから同一サーバ上の他のウェブサイトを調べ、片っ端からアクセスしてみました。

すると全てのサイトで同様のページが表示されています。

更にはサーバそのもののURL(s1.valueserver.jp)も同様です。

その為、この時点でクラッキングは自分のアカウントだけではなく、所属するサーバそのものが対象とされているとほぼ断定できました。

2014/1/19 21:30 一旦サイトを復旧させる

ちょっと!ご飯食べちゃってよ!と怒られてしまったので、夕ご飯を済ませてから復旧作業を開始します。

幸いにも毎週金曜日の夜に各サイトデータとDBを対象としたバックアップshellをcronで定期実行している為、新鮮なバックアップがありました。

一旦全部消してバックアップから復旧させます。

どうやらDBは一切変更がかかっていないようなので、ちょっと安心しました。

とりあえずs1サーバ自体がアウトっぽいので根本的な解決には至っていませんが、自分のサイトは復旧できました。

2014/1/19 22:30 2回目の改竄発生とふて寝

今日は慌ただしかったな~もう寝ちゃおうか・・・でも念の為iPhoneでサイトのチェックしとこ。

とブログを開くと・・・?

なんじゃこりゃあ~!!

本日2回目のクラッキングです。

しかも1回目はファイル名にindex文字列を含む既存のファイルが書き換わっていただけでしたが、今度は全てのディレクトリに無差別に「id.htm」「index.htm」「index.html」「in.php」「index.php」のファイルが追加されています。

しかも、ownerを見るとなんとroot!!

せいぜいgroupの権限取られた程度だろうと思ってたら、まさかのroot取られてました。

この時点でヘルプフォーラムでは異変を報告している古参ユーザーの方が何人もいらっしゃいましたが、管理者からの返答は無し。

完全に心が折れてしまったので、一旦全てのディレクトリを空に。

仮のindexとそのバックアップファイルだけ置いて、cronで定期的に書き換わって無いかをチェックするshellを作成してこの日はふて寝しました。

2014/01/20 8:30 デジロック対策完了(?)

バリューサーバーのヘルプフォーラムとメンテページを見ると、どうやら原因が分かってデジロックの管理者が対策したらしい。

それに、徐々に情報も集まり、ユーザー側もああでもないこうでもないと議論しているので、これで落ち着くかなと一安心。

でも念の為朝の時点での復旧は見送り、チェックshellをcronから外して会社へ向かいました。

2014/1/20 19:00 3の矢、4の矢が放たれる

仕事が終わって自分のサイトを見てみると、まさかの403。

はぁ!?と一瞬呆然となりつつも気を取り直し調べてみると、また今日も改竄された(しかも2回)との情報が。

どうやら3,4回目のクラック→管理者が改竄されたindexを消去→indexが無いので初期設定の403表示と言う感じみたい。

しかも最後のクラックで残されたメッセージは「why we hack your server??」だとか。わ・・・笑えない・・・

2014/1/21 06:30 デジロック対策完了(2回目)

バリューサーバーのメンテページを見ると今度こそ原因が分かって対策したらしい。

まぁ、そこまで言うなら・・・と信じてバックアップからサイトデータを復旧しました。

どうやら、システムの脆弱性とWordPressの脆弱性に乗じてrootに昇格して荒らしまわってたそうです。

http://mainte.value-server.com/eventview.cgi?host=www.s1.valueserver.jp

それにしても、ここまで1通もバリューサーバーからは障害報告もindexが消えてるよと言うお知らせのメールも来ないよ・・・

現在に至る

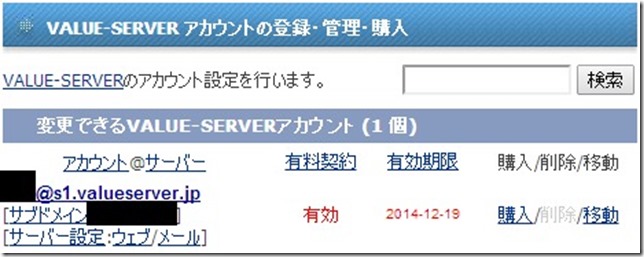

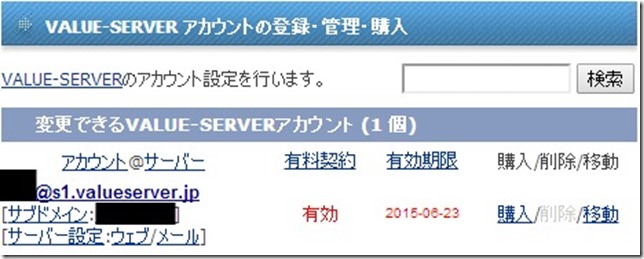

結局これ以降クラッキング被害は発生しておらず、お詫びとしてアカウントの有効期限が半年延長になってました。

これが、

こう。

今回バリューサーバーの中でもレベル高めの古参ユーザーが多い(と思われる)s1サーバーが攻撃対象だったため、某ロリポの時みたいな大騒ぎにはなりませんでした。

(あれは社長が火に油を注いだ面もかなりありましたが)

自分は偶然契約時に空きが出てたからs1を選んだバリューサーバー歴1ヶ月程度の新参者なのでこ・・・ここは恐ろしい所やでぇとわりとオロオロしてました。

初めてのクラッキング被害でしたしね。それなりの(精神的な)ダメージは受けました。

仕事で使うようなクリティカルなモノは置いていなかったのと、バックアップが新鮮だったのでその面では救われましたが。

とにかくバックアップは重要ですね。

鮮度の高いバックアップはトラブル時の精神安定剤にもなります。

今回その辺りが身にしみて分かりました。

再乗り換えも考えましたが、とりあえずもうしばらくはバリューサーバーでいってみようと思います。